Seguridad 2FA en apuestas basadas en temporizador

Recomendación inmediata: activa la verificación en dos factores para cada inicio de sesión y vincula solo dispositivos que controles. Esta capa adicional protege frente a intentos de acceso no autorizados cuando hay ventanas de conteo activas en la plataforma de juego.

Para empezar, pon énfasis en la gestión de perfil y datos como base de la protección: exige contraseñas de alta entropía, aplica cambios cada 90 días y mantiene un registro de cambios, alertas de acceso sospechoso y desconexión remota de sesiones no usadas.

registro y alta de usuario con políticas claras: verifica el correo y el teléfono durante el registro; añade la verificación kyc con dni para validar la identidad y facilita un flujo de onboarding sin fricción innecesario, con pasos opcionales para usuarios avanzados.

La contraseña debe ser de al menos 12 caracteres, con mayúsculas, minúsculas, números y símbolos. Evita reutilizarla en otros sitios y usa un gestor de contraseñas para no perderla; nunca envíes contraseñas por correo o mensaje de texto.

Implementa códigos de un solo uso de tipo temporal: caducan entre 30 y 60 segundos y pueden generarse por una app de autenticación o entregarse vía canal seguro. Exige su ingreso en la plataforma para completar el proceso de acceso, y reserva una opción de respaldo para emergencias, siempre con verificación adicional.

Capacita a los usuarios para reconocer ataques de phishing, ofrece un canal de ayuda rápido y monitorea anomalías de inicio de sesión para reaccionar en minutos. Mantén actualizadas las guías de seguridad y realiza simulacros periódicos para detectar vacíos en el flujo de verificación.

Tipos de autenticación de dos factores que funcionan con códigos de tiempo en plataformas de juego en línea

Implementa ya autenticación de dos factores con códigos de tiempo mediante apps de autenticación confiables. Durante el registro y alta de usuario, ofrece activar este sistema y exige verificación kyc con dni antes de completar la inscripción. En este proceso, los usuarios deben crear una contraseña robusta. La gestión de perfil y datos debe reflejar la protección vigente y, ante cambios, forzar una reautenticación. Si pierdes el acceso, configura un flujo de recuperación para recuperar acceso.

- Totp con apps como Google Authenticator o Authy: códigos que se actualizan cada 30 segundos; se generan en el dispositivo del usuario y no dependen de la red. Instruye al usuario durante el registro y alta de usuario para registrar el código y vincular la cuenta.

- Aprobación por notificación push desde la app: el usuario verifica una alerta y acepta con un toque. Requiere conexión activa y un límite de tiempo para responder; reduce fricción sin sacrificar seguridad.

- Códigos enviados por SMS: opción de respaldo, útil si no hay acceso a la app. Riesgo de SIM swap, por lo que debe ser secundaria y acompañada de verificación de número y opciones de recuperación.

- Llaves de seguridad hardware (FIDO2, USB/NFC): login que requiere presencia física y cifrado de extremo a extremo. Máxima protección para gestiones de perfil y datos; ideal para usuarios con alto valor de cuenta.

- Flujos de recuperación y códigos de respaldo: generar y guardar códigos de respaldo para recuperar acceso sin el dispositivo principal. Rotarlos regularmente y conservarlos en un gestor seguro o en papel almacenado de forma protegida.

Guía paso a paso para activar la autenticación de dos factores con temporización en tu cuenta de juego en línea

Recomendación clara: activa ya la verificación en dos pasos con un código que expira y usa una app de autenticación para generar claves. Esto reduce el riesgo incluso si alguien obtiene tu contraseña.

Antes de empezar, actualiza tu contraseña con una clave única y larga, y revisa la gestión de perfil y datos para asegurar que tu correo y teléfono estén al día. Mantén tus canales de recuperación activos y evita usar la misma clave en varios sitios.

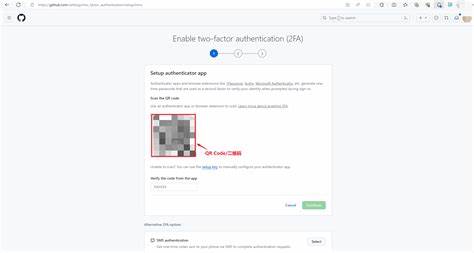

1. Activa la verificación con código de un solo uso que expira

En la sección de configuración de cuenta, busca Seguridad y selecciona la opción de autenticación de dos factores basada en una app. Escanea el código QR con una app como Google Authenticator o Authy. Usa un código que cambie cada 30 segundos para cada inicio de sesión y guarda la clave de recuperación en un lugar seguro.

2. Verificación de identidad y recuperación de acceso

Durante el proceso puede pedir verificación kyc con dni. Sube el documento y realiza la verificación según las indicaciones. Mantén a mano los códigos de respaldo para recuperar acceso si pierdes el dispositivo. Prueba la autogeneración de códigos cerrando la sesión y volviendo a iniciar sesión.

Este método refuerza la seguridad 2fa y protección de tu cuenta, y protege tu perfil aun cuando alguien conozca tu contraseña. Si alguna notificación indica un fallo, actualiza tus datos y repite la verificación. Recuerda gestionar la gestión de perfil y datos para evitar discrepancias y reducir el riesgo de bloqueo por intentos sospechosos.

Gestión de códigos de tiempo: intervalo de validez, sincronización y respaldo

Configura un intervalo de validez de 30 segundos para los códigos, habilita la sincronización horaria automática y prepara un plan de respaldo con códigos de recuperación fuera de línea.

Intervalo de validez y sincronización

Recomendación: intervalo de 30 s; ventana de desincronización de ± 1 intervalo (30 s). Usa NTP para el reloj del servidor y del dispositivo; verifica la sincronización al inicio de cada sesión y durante cambios de zona horaria. Evita depender de un reloj local sin verificación, porque un desfase obstaculiza la generación correcta del código. En entornos corporativos, aplica una tolerancia máxima y monitorea el desfase con herramientas de observabilidad.

Respaldo y recuperación

Respaldo: genera códigos de recuperación y guárdalos en un almacén seguro fuera del dispositivo. Diseña un flujo para recuperar acceso sin exponer la contraseña maestra. Mantén registro y alta de usuario actualizados para gestionar la gestión de perfil y datos, incluidas preferencias de verificación. Mantén seguridad 2fa y proteccion, refuerza con una contraseña robusta y protocolos de restablecimiento. Evita enviar códigos por canales no cifrados y examina regularmente los dispositivos registrados.

| Aspecto | Recomendación |

|---|---|

| Intervalo de validez | 30 segundos; ventana de desincronización ±30 s |

| Sincronización | Usar NTP; verificar al inicio; tolerancia de un intervalo |

| Respaldo | Códigos de recuperación fuera de línea; exportación cifrada |

| Registro y alta de usuario | Flujo de creación con verificación; asociar método de respaldo |

| Gestión de perfil y datos | Sincronización de preferencias; control de acceso; auditar cambios |

| Contraseña | Bien formada; cambios periódicos; evita reutilización |

Buenas prácticas para defenderse de phishing y SIM swap en verificación en dos pasos con cadencia de tiempos

Activa un generador de códigos en una app de autenticación y desactiva la entrega por SMS. Los códigos caducan en 60 segundos, lo que dificulta su uso por parte de atacantes si interceptan la clave.

En el registro y alta de usuario, realiza verificación kyc con dni. El proceso debe exigir un documento oficial legible y confirmar que los datos coinciden con la cuenta. Implementa revisión de identidad y guarda pruebas de verificación en un registro seguro.

Aplica una contraseña robusta: longitud mínima de 16 caracteres, combinación de mayúsculas, minúsculas, números y símbolos, y evita reutilizarla. Usa un gestor de contraseñas para almacenar credenciales de forma cifrada y evita anotarlas en lugares inseguros.

Para recuperar acceso tras un incidente, sigue un protocolo oficial de restablecimiento: contacta soporte mediante canales verificados, verifica identidad con la verificación kyc con dni y actualiza datos de contacto. Activa alertas y revisa sesiones abiertas para cerrar accesos no reconocidos.

registro y alta de usuario deben ir acompañados de controles: doble verificación de identidad, límites de cambios de información y registro de todas las acciones de seguridad para auditoría.

La seguridad 2fa y protección deben combinarse con monitorización de incidentes, respuestas rápidas y una política de uso de dispositivos confiables. Este enfoque reduce vectores de fraude y mejora la trazabilidad de accesos.

Para evitar phishing, evita hacer clic en enlaces sospechosos, verifica la URL en la barra de direcciones, utiliza marcadores para sitios oficiales y habilita notificaciones de inicio de sesión. Nunca compartas códigos de verificación y desconfía de urgencias no solicitadas.

Defensas ante SIM swap: solicita a tu operadora un código de bloqueo de portabilidad y configura un PIN de portabilidad. Activa el bloqueo de SIM y establece un canal alternativo de verificación de identidad para cambios de número. Marca cualquier intento de cambio como sospechoso y contacta al soporte de inmediato.

Procedimiento de recuperación si pierdes el acceso al sistema de verificación en dos factores o el dispositivo

Para empezar, debes recuperar acceso al servicio desde la página oficial o la app. No esperes a que el bloqueo se agrave; contacta al soporte y solicita la intervención para restablecer el acceso.

Verificación de identidad y documentos

La siguiente etapa es confirmar tu identidad. Prepara la verificación kyc con dni: sube foto nítida de tu DNI, una selfie y cualquier documento adicional que pidan, y asegúrate de que los datos coincidan con tu registro.

Restablecimiento de acceso y reconfiguración de dispositivos

Cuando la verificación sea aprobada, restablece la contraseña desde la opción “olvidé mi contraseña” usando tu correo registrado y completa el registro y alta de usuario si el soporte lo solicita. Entra a tu cuenta desde un equipo seguro, guarda los códigos de respaldo y configura la protección para el nuevo dispositivo. Activa seguridad 2fa y protección, y reconfigura el método de verificación en el perfil para evitar futuros contratiempos.